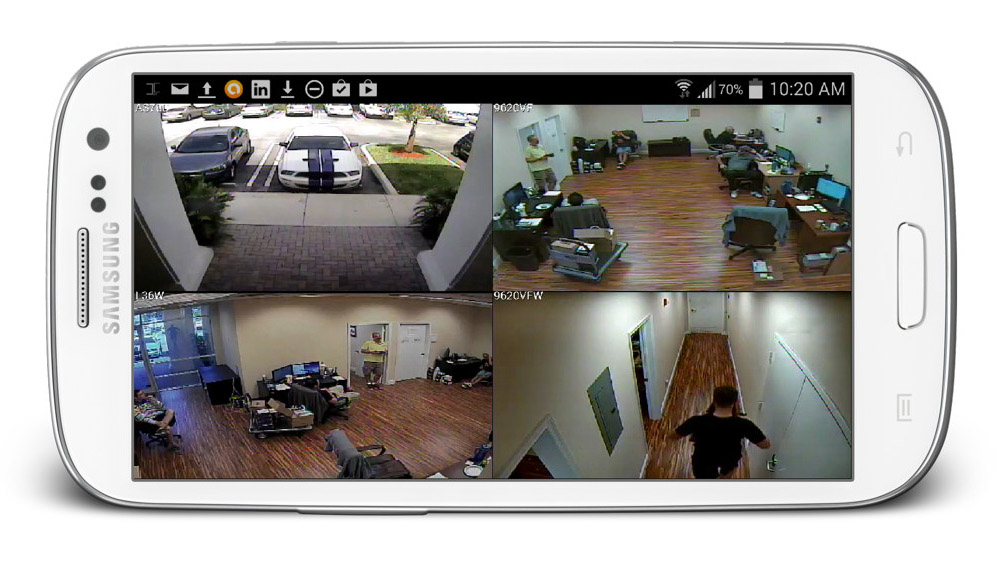

Οι Mobile εφαρμογές που μπορούν να παρέχουν πρόσβαση σε λύσεις ασφάλειας έχουν γίνει ένα πρότυπο για τις δυνατότητες απομακρυσμένου ελέγχου που προσφέρουν οι περισσότεροι πάροχοι. Ωστόσο, η «on-the-go» πρόσβαση εγείρει ορισμένες ανησυχίες, όσον αφορά την προστασία των δεδομένων επιτήρησης από την ανεπιθύμητη πρόσβαση τρίτων.

Οι πάροχοι λύσεων από την πλευρά τους, εξετάζουν διάφορες επιλογές για να κάνουν την κινητή πρόσβαση όσο το δυνατόν πιο ασφαλή. Υπάρχουν αρκετές μεταβλητές που πρέπει να ελεγχθούν, από το είδος των δεδομένων που είναι προσβάσιμα, μέχρι το είδος του λειτουργικού συστήματος που χρησιμοποιεί η κινητή συσκευή που τρέχει την εφαρμογή.

Οι εταιρείες ασφάλειας γνωρίζουν τα προβλήματα και τις ανησυχίες, και εντείνουν τις προσπάθειες τους για να προσφέρουν τις καλύτερες επιλογές για τους πελάτες. Από την πλευρά μας, λαμβάνουμε υπόψη την ευαίσθητη φύση των δεδομένων της επιτήρησης, και φροντίζουμε οι εφαρμογές που χρησιμοποιούμε να αναπτύσσονται με υψηλή προτεραιότητα την προστασία των δεδομένων, κάνοντας χρήση των βέλτιστων πρακτικών στο σχεδιασμό τους.

Εξασφαλίζοντας εξουσιοδοτημένη πρόσβαση στα δεδομένα

Η απομακρυσμένη πρόσβαση μπορεί να είναι η κύρια έλξη των εφαρμογών επιτήρησης, αλλά αυτό δεν πρέπει σε καμία περίπτωση να θέσει σε κίνδυνο την ασφάλεια των δεδομένων. Το πρώτο βήμα προς αυτή την κατεύθυνση είναι να διασφαλιστεί ότι οι εφαρμογές έχουν σχεδιαστεί με αυστηρές διαδικασίες αδειοδότησης που θα εξασφαλίζουν την πρόσβαση σε ορισμένους μόνο χρήστες.

Πολύ σημαντική είναι ή ταυτοποίηση του χρήστη που ζητά πρόσβαση στα δεδομένα από το κεντρικό σύστημα, καθώς οι χρήστες μπορούν να έχουν πρόσβαση και να διαχειρίζονται τις δικές τους κάμερες. Τα σύγχρονα συστήματα επιτρέπουν στους διαχειριστές να δημιουργήσουν και να διαχειριστούν διαφορετικές ιδιότητες και ομάδες χρηστών, ενώ ορισμένες εταιρείες κάνουν χρήση λειτουργιών εκτός των εφαρμογών τους για να επιτρέψουν την πρόσβαση.

Οι αυστηρές διαδικασίες ταυτοποίησης και παροχής πρόσβασης είναι μόνο το πρώτο βήμα για την εξασφάλιση της ασφάλειας. Δεδομένου του υψηλού επιπέδου των κινητών λειτουργικών συστημάτων, οι εφαρμογές πρέπει να σχεδιαστούν για να εξασφαλίσουν πως τα δεδομένα προστατεύονται από τυχόν απόπειρες hacking.

Η διατήρηση της ασφάλειας των δεδομένων

Οι κινητές συσκευές είναι όλο και περισσότερο στόχοι αυτών που προσπαθούν να αποκτήσουν πρόσβαση σε προσωπικές πληροφορίες. Λαμβάνοντας υπόψη την ευαίσθητη φύση των δεδομένων της επιτήρησης, είναι επιτακτική ανάγκη οι εφαρμογές επιτήρησης να αναπτύσσονται με υψηλή προτεραιότητα την προστασία των δεδομένων.

Οι περισσότεροι πάροχοι λύσεων λαμβάνουν μέτρα για την ελαχιστοποίηση αυτών των κινδύνων, συμπεριλαμβανομένης της χρήσης κρυπτογράφησης https για συναλλαγές, ακριβώς όπως τα προγράμματα περιήγησης στο Web κάνουν για τραπεζικές και χρηματιστηριακές συναλλαγές.

Τα ερωτήματα που πρέπει να εξεταστούν είναι αν η εφαρμογή διαθέτει κωδικό πρόσβασης, αν απαιτεί την εκ νέου ταυτοποίηση του χρήστη κατά την εκκίνηση από ένα ξεκλείδωτο τηλέφωνο, αν παρέχεται η δυνατότητα διπλού ελέγχου ταυτότητας, κ.α., αλλά και πιστοποιημένη ασφάλεια με κρυπτογραφημένα διαπιστευτήρια στην κινητή συσκευή.

Android και iOS είναι τα δύο πιο δημοφιλή κινητά λειτουργικά συστήματα σήμερα. Μερικές μελέτες έχουν δείξει ότι το πρώτο είναι σε μεγαλύτερο κίνδυνο από κακόβουλο λογισμικό, αλλά από την άποψη της ασφάλειας των εφαρμογών επιτήρησης, οι περισσότεροι πάροχοι λύσεων δεν θεωρούν τη διαφορά σημαντική.

Το σημαντικότερο όλων, είναι οι εφαρμογές να σχεδιάζονται με μια σαφή κατανόηση των βέλτιστων πρακτικών, και να οδηγούν τους χρήστες σε απλές και σίγουρες λύσεις ταυτοποίησης. Μια εφαρμογή που δεν επιτρέπει στον πελάτη τη χρήση κωδικών τύπου 1234, η δυνατότητα two-step verification και η ταυτοποίηση με δακτυλικά αποτυπώματα, είναι προφανώς πιο κοντά στην ασφάλεια.